關于winlogin.exe進程將CPU沾滿的解決方案

最近一直受到阿里云的警告:

惡意進程(云查殺)-可疑礦機通信或者惡意進程(云查殺)-挖礦進程

懷疑一:第三方在通過遠程桌面協(xié)議端口不能的訪問服務器,企圖模擬登陸進去

解決方案:將默認端口號修改掉,如何修改摸這里,如果是阿里云服務器記得到阿里云服務器的安全組中打開和關閉相應的端口。

修改下來之后發(fā)現(xiàn)CPU使用率并沒有下來,看來不是這個問題。

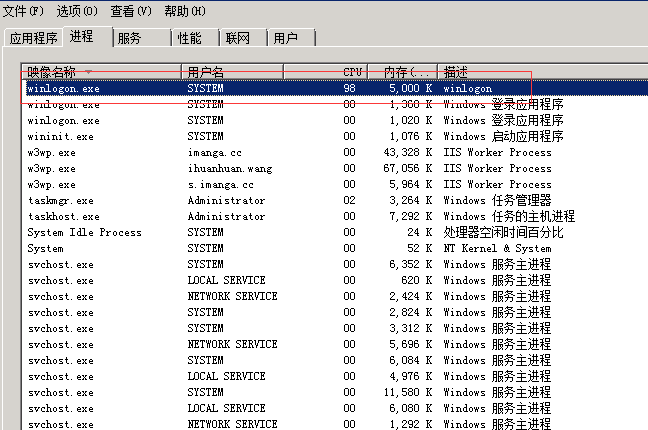

那目前就只能懷疑是被木馬注入了,那就就開始查可疑進程,發(fā)現(xiàn)進程里面一直有一個winlogon.exe的進程CPU占比一直在99%。該進程和其他的winlogon.exe進程看上去一樣,但是描述卻不一樣,也無法結(jié)束進程,基本上可以判定就是它搗的鬼。但是卻始終無法定位到進程所在位置,網(wǎng)上百度了一堆也不靠譜。

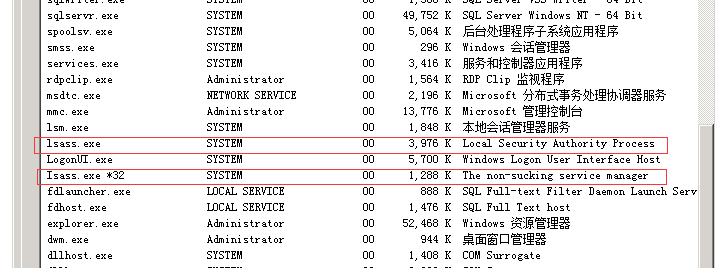

然后就再往下看有沒有其他異常的進程,結(jié)果果然發(fā)現(xiàn)了一個異常的進程描述。雖然我英語比較挫,但是還是看出來這個進程描述很不友好。百度了下這個進程,發(fā)現(xiàn)lasss在系統(tǒng)里面一般只有一個,如果超過一個,那大概率是木馬。

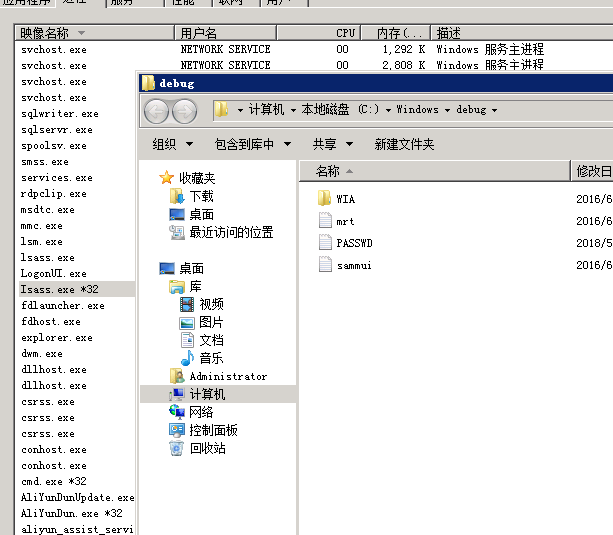

然后就查看了下他的程序所在位置,這下有了。

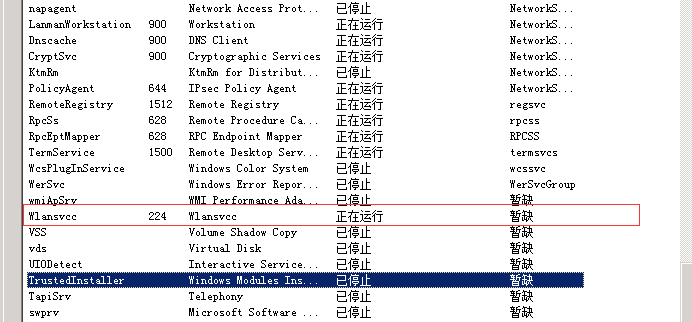

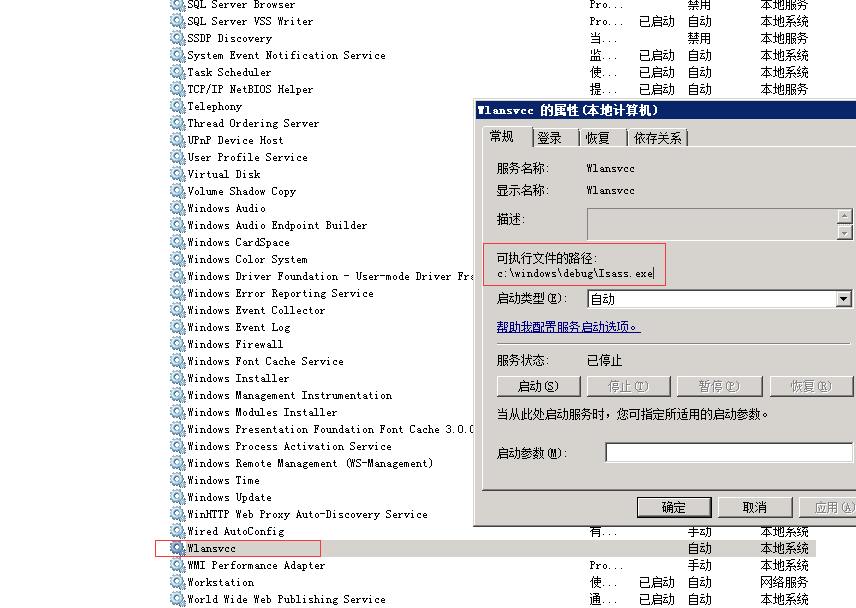

然后在正在執(zhí)行的服務中多看了一眼,跟他相同位置的服務,果然也有。

找到這個正在執(zhí)行的服務,停掉他,原來的兩個木馬進程立馬消失,CPU恢復正常。整個世界瞬間美好了。

然后再CMD里面執(zhí)行命令 sc delete Wlansvcc,將該服務刪掉,然后再刪掉相關的文件夾,結(jié)束。

最后,木馬一般都會偽裝成正常的進程或服務,而且是層層偽裝,很難查找。這次我也是找了半天,在很偶然的情況下,看了眼進程的描述,最終才定位到木馬的位置的。

服務器常用的默認端口號:

80 http

443 https

MS SQL 1433

RDP 3389